近日,一封来自OpenClaw创始人Peter的官方邮件引发网络安全领域关注。邮件中,Peter正式确认了由360安全云团队独家发现的OpenClaw Gateway存在高危漏洞,该漏洞涉及WebSocket协议的无认证升级机制。

据技术分析,这一零日漏洞允许攻击者通过WebSocket连接绕过权限验证,直接获取智能体网关的完全控制权。攻击者可能利用该漏洞实施两种主要攻击:一是通过持续占用系统资源导致服务瘫痪,二是通过恶意指令触发目标系统的全面崩溃。360安全团队在发现漏洞后,已第一时间将详细技术报告提交至国家信息安全漏洞共享平台(CNVD),协助全网开展风险排查与系统加固。

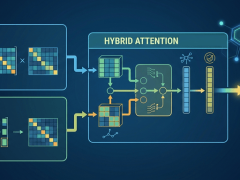

随着智能体技术从基础对话工具向复杂执行系统演进,其安全边界正在发生根本性变化。研究显示,当前智能体生态面临四大共性风险:公网暴露的API接口、恶意Skill代码注入、提示词注入攻击,以及关键操作缺乏审计追踪。这些风险点贯穿于智能体的接口层、技能调用链和系统权限管理模块,形成新型攻击面。

360安全云团队负责人指出,此次漏洞发现具有标志性意义。它表明国内安全研究机构已具备对智能体核心执行链路进行深度风险识别的能力,特别是在协议层安全机制解析方面取得突破。该团队通过逆向工程和模糊测试技术,成功复现了攻击路径,为行业提供了可复用的检测方案。

行业专家分析,智能体安全防护需要构建三层防御体系:在协议层实施严格的认证与加密,在技能层建立沙箱隔离机制,在系统层部署动态行为审计。随着AI大模型与物联网设备的深度融合,这类底层协议漏洞的危害性将持续放大,亟需建立跨厂商的漏洞协同处置机制。

目前,OpenClaw官方已发布安全补丁,建议所有使用Gateway组件的用户立即升级至最新版本。360安全大脑监测数据显示,全球范围内仍有超过30%的智能体网关存在类似配置缺陷,成为潜在攻击目标。这场由国内团队主导的漏洞发现与修复,为智能体生态的安全发展提供了重要实践样本。